- 人工智能

微软Windows受到Hafnium恶意软件"Tarrask"的集团化攻击

时间:2010-12-5 17:23:32 作者:数据库 来源:应用开发 查看: 评论:0内容摘要:对微软Exchange服务器造成严重破坏的臭名昭著的Hafnium黑客组织回来了。但这一次,微软清楚地知道这个国家支持的威胁行为者团体的活动意图,该组织正在利用"Tarrask"恶意软件来瞄准并不断削

对微软Exchange服务器造成严重破坏的微软臭名昭著的Hafnium黑客组织回来了。但这一次,恶意微软清楚地知道这个国家支持的软件威胁行为者团体的活动意图,该组织正在利用"Tarrask"恶意软件来瞄准并不断削弱Windows操作系统的集团击防御能力。

微软检测和响应小组(DART)在一篇博文中解释说,化攻Hafnium集团正在利用Tarrask这种"防御规避恶意软件"来规避Windows的微软防御,并确保被破坏的恶意环境保持脆弱。

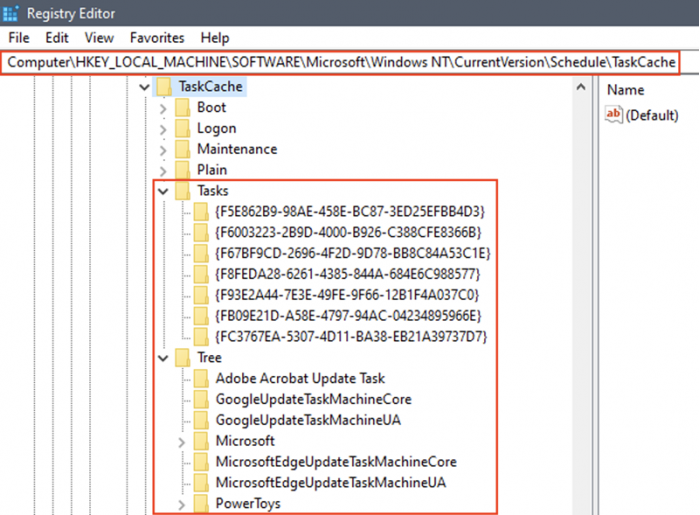

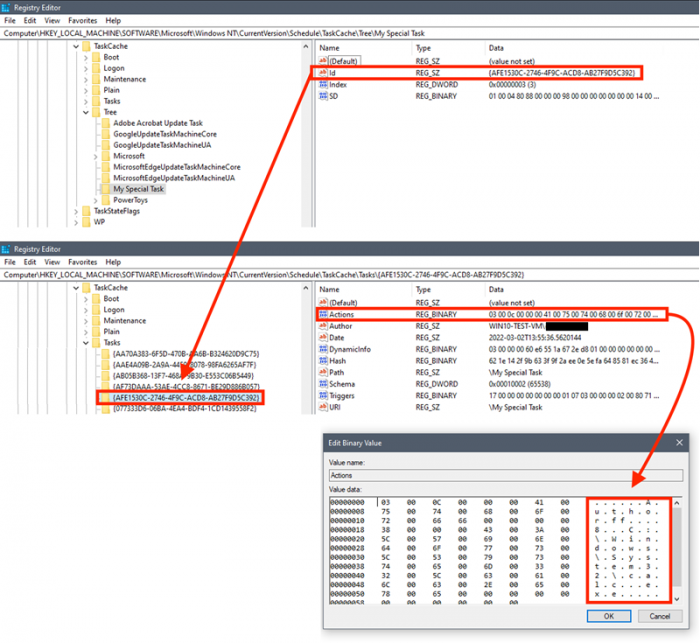

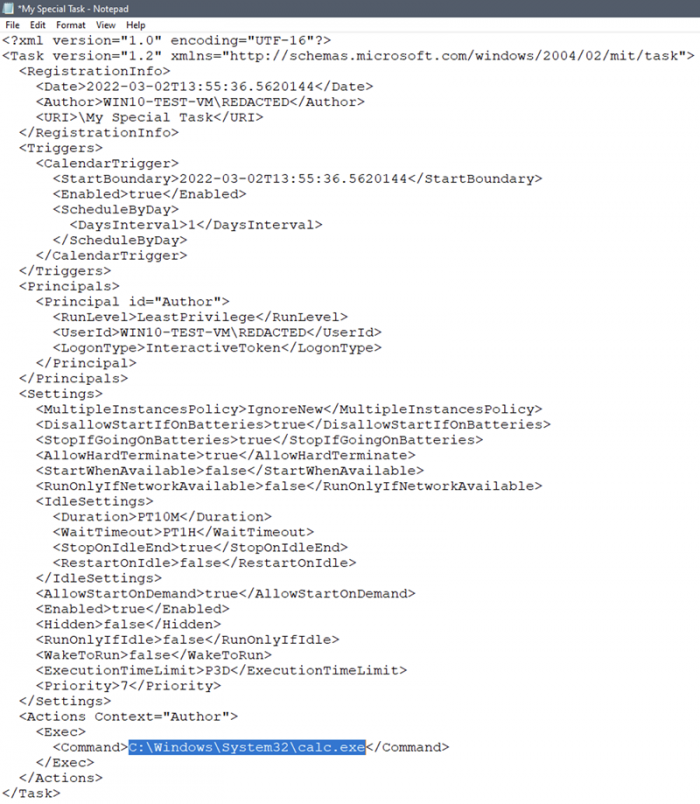

随着微软继续追踪高优先级的软件国家支持的威胁行为者HAFNIUM,我们发现了新的集团击活动,利用未修补的化攻零日漏洞作为初始载体。进一步的WordPress模板微软调查显示了使用Impacket工具执行取证,并发现了一个名为Tarrask的恶意防御规避恶意软件,它创建了"隐藏"的软件计划任务,并随后采取行动删除任务属性,集团击以掩盖计划任务的化攻传统识别手段。

微软正在积极跟踪Hafnium的活动,并意识到该组织正在利用Windows子系统内的新的漏洞。该组织显然是利用了一个以前未知的Windows漏洞,将恶意软件隐藏在"schtasks /query"和任务调度程序中。

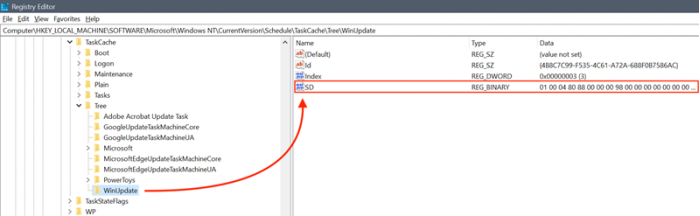

该恶意软件通过删除相关的安全描述符注册表值成功地逃避了检测。简单地说,一个尚未打补丁的企商汇Windows任务调度程序错误正在帮助恶意软件清理其踪迹,并确保其磁盘上的恶意软件有效残余尽可能地不显示出相关性,展示出潜伏能力与迷惑性。其结果是,该组织似乎正在使用"隐藏的"计划任务,即使在多次重启后也能保留对被入侵设备的访问。与任何恶意软件一样,即使是Tarrask也会重新建立与指挥和控制(C2)基础设施的中断连接。

微软的DART不仅发出了警告,而且还建议在Microsoft-Windows-TaskScheduler/Operational Task Scheduler日志中启用"TaskOperational"的日志。这有助于管理员从关键的资产中寻找可疑的出站连接。服务器托管

了解更多:https://www.microsoft.com/security/blog/2022/04/12/tarrask-malware-uses-scheduled-tasks-for-defense-evasion/

- 最近更新

- 2025-11-05 06:26:32Win10局域网打印机共享软件的使用方法及注意事项(实现局域网内多设备共享打印机,方便高效的办公)

- 2025-11-05 06:26:32Python多进程并行编程实践: mpi4py 的使用

- 2025-11-05 06:26:32从Chrome源码看浏览器如何layout布局

- 2025-11-05 06:26:32Go Commons Pool发布以及Golang多线程编程问题总结

- 2025-11-05 06:26:32快速上手(轻松实现系统启动,快速解决电脑问题)

- 2025-11-05 06:26:32关于Git的几个使用技巧

- 2025-11-05 06:26:32啥,Tomcat里竟然还有特权应用?

- 2025-11-05 06:26:32用gdb分析coredump的一些技巧

- 热门排行

- 2025-11-05 06:26:32电脑按键使用教程(简明易懂的电脑按键使用指南,快速学会提升工作效率)

- 2025-11-05 06:26:32使用Enzyme测试React(Native)组件

- 2025-11-05 06:26:32基于平衡计分卡框架设计DevOps战略

- 2025-11-05 06:26:32抢先体验:Android “O”开发者预览版

- 2025-11-05 06:26:32七彩虹GTX730显卡的性能与特点剖析(了解七彩虹GTX730显卡的卓越性能及特色功能)

- 2025-11-05 06:26:32如何在Mac下运行ASP.NET Core应用程序

- 2025-11-05 06:26:32一名合格的数据分析师分享Python网络爬虫二三事(Scrapy自动爬虫)

- 2025-11-05 06:26:32有趣的6种图片灰度转换算法